別讓 NetScaler 授權成為您的營運地雷!Array ASF 助您「安全脫鉤」,最快 2 週終結資安與續約焦慮

在網路環境瞬息萬變的今天,許多企業依賴多年的 NetScaler(應用程式交付控制器,簡稱 ADC)正投下兩顆震撼彈 :一是 Citrix(思傑系統)官方公告永久授權已停售 ;二是 2026 年 4 月 15 日起,LAS(授權啟用服務,License Activation Service)將成為唯一的啟用方式 。這意味著企業將面臨續約成本不可控、流程被迫變動,甚至離線環境無法合規的風險 。

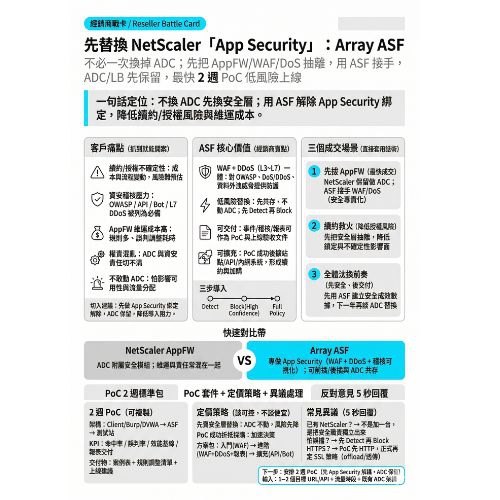

與其一次性大費周章更換整台 ADC(應用程式負載平衡器),我們建議採取更具智慧的「安全層替換」策略 。透過 Array ASF(應用程式安全防火牆,簡稱 ASF),您可以先把 App Security(應用程式安全,包含 WAF 與 DoS)功能抽離,讓原有設備專注於流量分發 。這不僅能降低導入阻力,更能讓資安防禦回歸專業,最快 2 週即可完成 PoC(概念驗證,Proof of Concept)並上線 。

網站維運的五大深層隱憂:您的資安是否正處於「被迫綁架」狀態?

當前的企業網路架構中,管理者往往面臨著以下「不解決就隨時引爆」的痛點 :

-

授權不確定性的預算黑洞: 隨著授權模式變更,企業難以預估未來的續約成本,特別是 2026 年的 LAS(授權啟用服務)政策,將讓金融與政府單位的合規壓力倍增 。

-

資安稽核的「必考題」防不住: 現代駭客針對 OWASP(開放網路軟體安全計畫)前十名威脅、API(應用程式介面)與自動化機器人攻擊日益頻繁,傳統設備附屬的安全功能已逐漸無法應對專業稽核要求 。

-

應用程式防火牆規則的維護黑洞: 舊有的 AppFW(應用程式防火牆)規則繁瑣且容易誤判,管理者常為了調整規則耗費大量人力成本,且難以在不同站點間維持一致性 。

-

權責不清的資安灰色地帶: 當流量分配(網路團隊)與安全防禦(資安團隊)混在同一台機器時,常發生責任歸屬不清的情況,導致資安事件發生時無法即時修補漏洞 。

-

對架構大改的「動刀恐懼症」: 管理者深怕更換核心設備會影響服務可用性 。這種恐懼讓資安升級被無限期擱置,使企業網站長期暴露在風險之中 。

Array ASF 的核心價值:專業、可視且極速落地的安全防線

Array ASF 不是要讓您的架構更複雜,而是要為您的應用程式建立一道專業且獨立的防火牆 :

-

一體化專業防護(WAF + DDoS): 針對 OWASP(開放網路軟體安全計畫)威脅、數據外洩及 L3 至 L7(第三層至第七層)的 DDoS(阻斷服務攻擊)提供一體化防禦,效能專供安全使用,不與流量分配搶資源 。

-

低風險的「 Detect 再 Block」三階段導入: 我們主張穩健導入 :先以偵測(Detect)模式學習正常流量,再針對高信心的威脅進行阻斷(Block),最後實施完整策略(Full Policy),確保營運不中斷且誤判率可控 。

-

詳細的可交付報表與稽核軌跡: 提供圖形化的攻擊命中報表與即時威脅分析 。這不僅是 PoC(概念驗證)驗收的依據,更是資安長與稽核單位最需要的合規文件 。

-

靈活的部署模式:不動 DNS 也能快速上線: 支援多種共存模式 。您可以選擇在不更改 DNS(網域名稱系統)入口的前提下,透過「後插式」部署模式進行快速驗證,將導入風險降至最低 。

專家建議:如何一步步拿回資安的主動權?

資褓儲存建議企業採取兩階段的「先安全、後交付」路徑 :

-

第一階段:解綁與驗證(2-4 週): 選定 1-2 個關鍵網址或 API(應用程式介面),將 Array ASF 以偵測模式先上線 。透過實際流量產出的數據,調整白名單與防護規則,確保對業務營運零衝擊 。

-

第二階段:擴展與整合(1-3 個月): 當安全效能獲得驗證後,再逐步擴展至所有對外入口 。同時將安全日誌串接至 SIEM(資安資訊與事件管理系統),並規劃 HA(高可用性)架構,確保網站防護永不離線 。

常見問題解答 Q&A

Q1:我已經有 NetScaler ADC 了,為什麼還要額外增加一台 Array ASF?

答: 這不是疊床架屋,是為了將資安職責從 ADC(應用程式負載平衡器)中獨立出來 。這能降低單一設備故障的風險,更能避開 NetScaler 授權變動帶來的維運與預算壓力 。

Q2:導入 Array ASF 會不會誤攔截正常的網站使用者?

答: 我們的導入原則是「先偵測再阻斷」 。透過 2 週的流量學習,產出精確的誤判調整清單,唯有在確認不會影響合法流量後,才手動開啟阻斷功能 。

Q3:網站的 HTTPS 憑證該如何處理?誰來管?

答: 在 PoC(概念驗證)階段,我們可以先處理加密前的流量 。正式上線時,您可以選擇由 Array ASF 處理 SSL Offload(安全套接層解除加密)或透傳模式,讓憑證管理維持現狀或更具效率 。

Q4:如果未來我想徹底換掉負載平衡器,這台 ASF 還能用嗎?

答: 絕對可以。這正是「先剝離安全層」的好處 。未來無論您更換成哪一家的 ADC,這道專業的資安防線都不受影響,讓您的資安架構具備更高的可移動性。